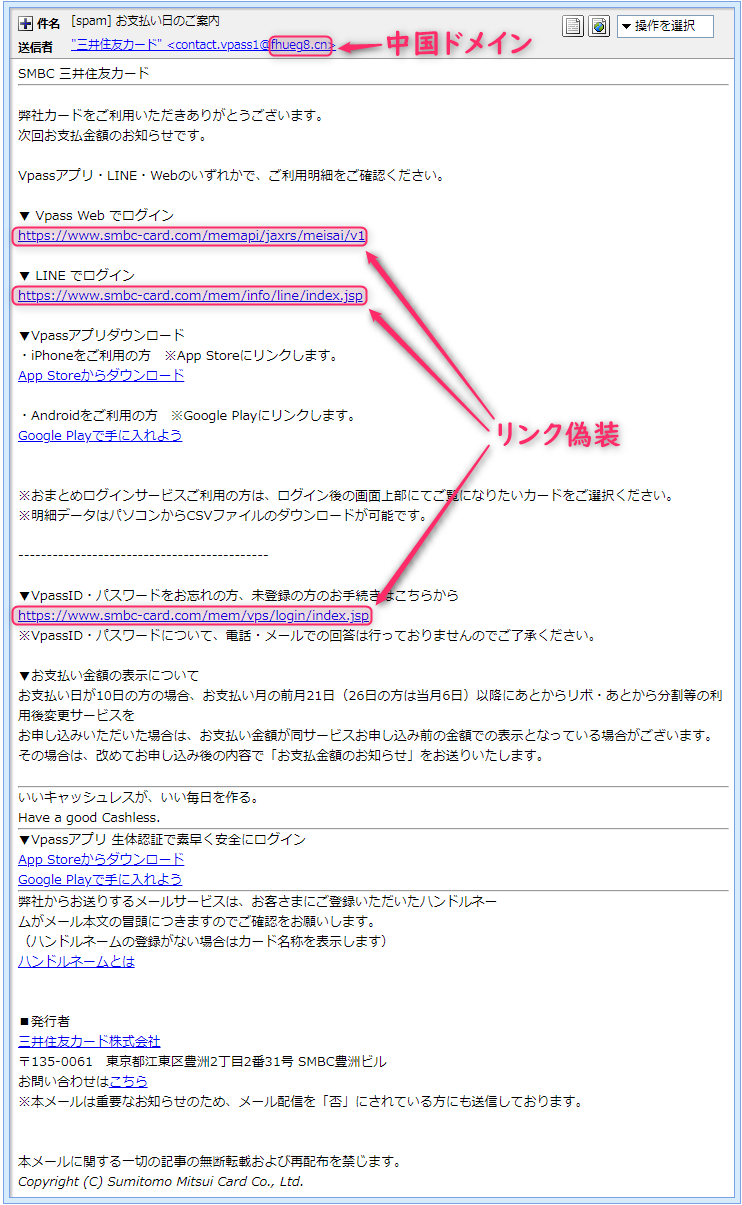

まさか中国ドメインで?!中国のドメインを使った支払い案内メールが、三井住友カードから届きました。

以前にも同じ件名で内容の異なるメールをご紹介したことがあるので、今回は見出しに”新”と

付けさせていただきました。 このメール、本物のメールのようにも見えますが、もちろんこのメールは悪意のある詐欺メールです。

だって財閥系の銀行が”.cn”なんて中国のドメインを使うはずないじゃないですか! では、このメールを解体し詳しく見ていきましょう!

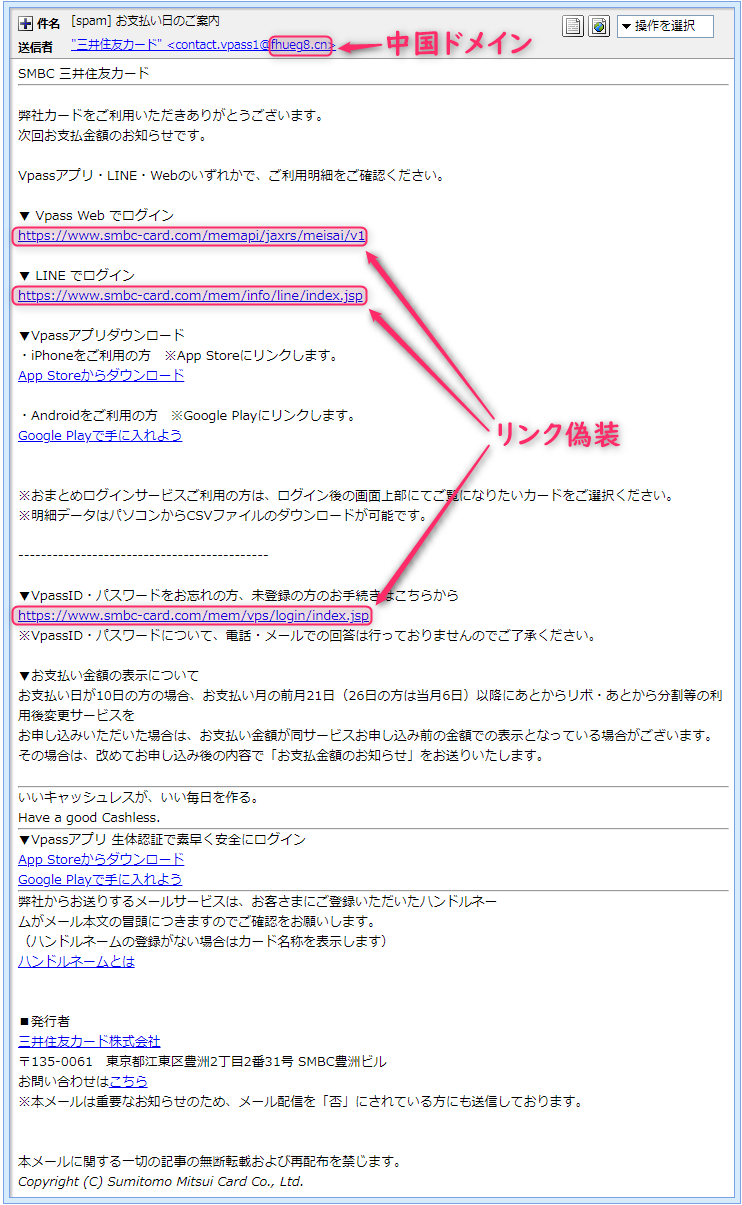

まずはプロパティーから見ていきましょう。 件名は『[spam] お支払い日のご案内』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 差出人は

『”三井住友カード” <contact.vpass1@fhueg8.cn>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。

サイバーアタックの攻撃元として登録済みでは、このメールが悪意のあるメールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from fhueg8.cn (unknown [95.215.108.19])』 |

このメールは、三井住友カードからではなく中国のドメインを使う詐欺師からですから

明らかな特定電子メール法違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する

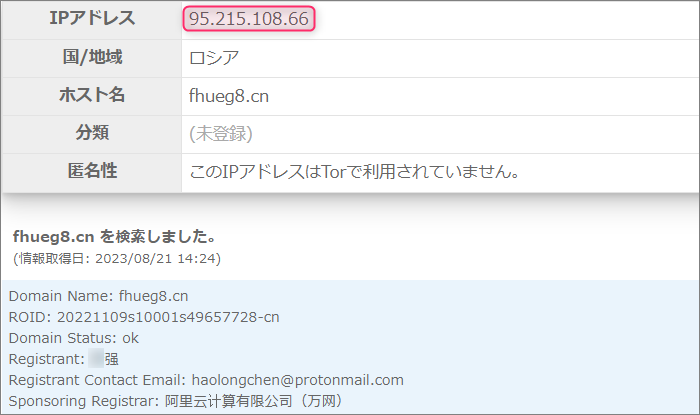

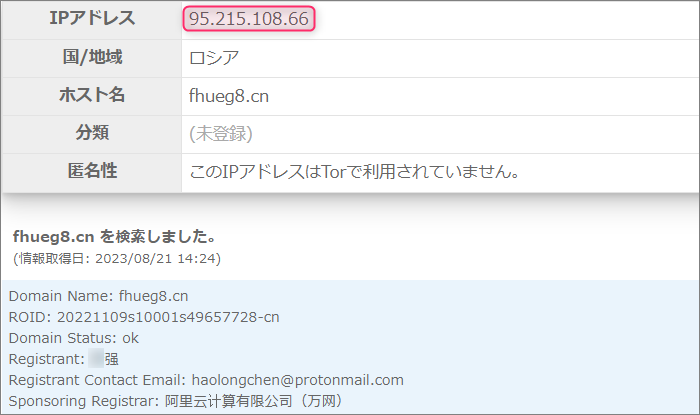

これがドメイン”fhueg8.cn”の登録情報です。

『Registrant』に書かれている2文字の中国人の氏名、もう見飽きてしまいました。

これによると”95.215.108.66”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIPと同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”fhueg8.cn”ではありません。

これでアドレスの偽装は確定です! ”Received”のIPアドレスがと全く同じ数字なのでこのメールアドレスはご本人さんのもので

間違いなさそうです。 ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む自局のホスト情報です。

ここに掲げた”Received”はこのメールが最初に通過したサーバーのもの。

すなわち、差出人が使った送信サーバーの自局情報。

記載されている末尾の数字は、そのサーバーのIPアドレスになります。

これを紐解けば差出人の素性が見えてきます。

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を確認してみます。

このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされています。 送信に利用されたのは、ロシアの『Global Internet Solutions LLC』と言うプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、これまたロシアの『サンクトペテルブルク』付近です。

この氏名の方が管理するドメインメールで発信サーバーがこの地のパターン最近多いですね。

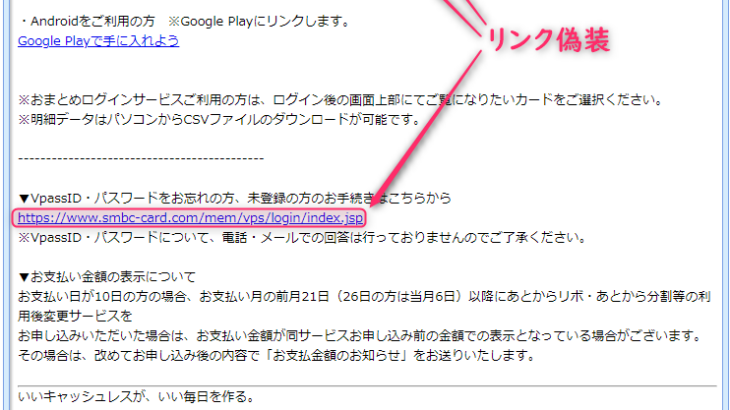

リンク先はやはり中国ドメインでは引き続き本文。 | SMBC 三井住友カード 弊社カードをご利用いただきありがとうございます。

次回お支払金額のお知らせです。 Vpassアプリ・LINE・Webのいずれかで、ご利用明細をご確認ください。 ▼ Vpass Web でログイン

https://www.smbc-card.com/memapi/jaxrs/meisai/v1 ←リンク偽装 ▼ LINE でログイン

https://www.smbc-card.com/mem/info/line/index.jsp ←リンク偽装 ▼Vpassアプリダウンロード

・iPhoneをご利用の方 ※App Storeにリンクします。

App Storeからダウンロード ・Androidをご利用の方 ※Google Playにリンクします。

Google Playで手に入れよう ※おまとめログインサービスご利用の方は、ログイン後の画面上部にてご覧になりたいカードをご選択ください。

※明細データはパソコンからCSVファイルのダウンロードが可能です。 |

このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは本文内に直書きされ、あたかもウェブからとLINEからに切り分けられているように見えて

いますがこのリンクは、どちらも同じところに繋がるようリンク偽装されています。

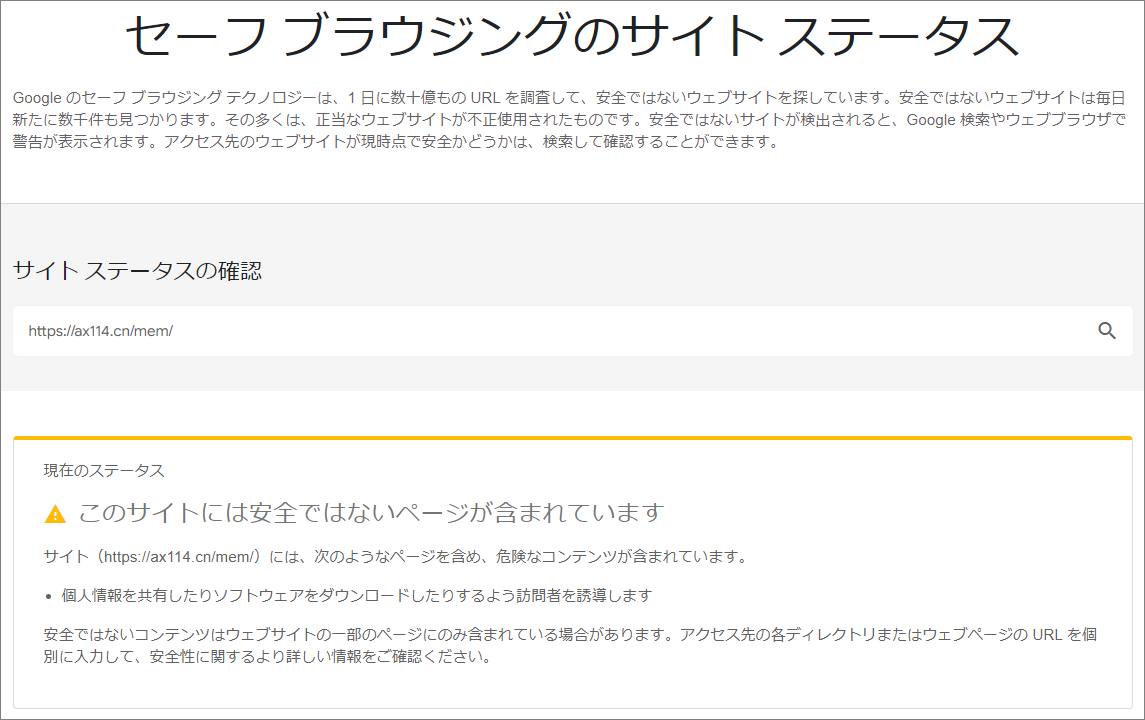

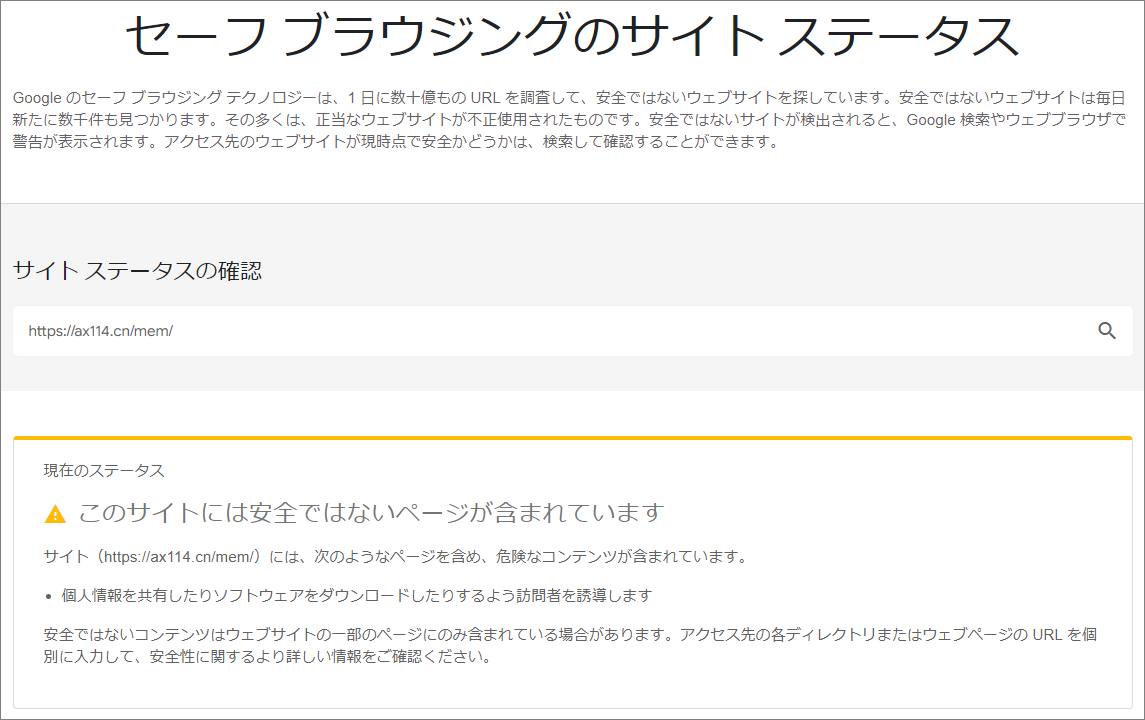

そのリンク先はGoogleの『透明性レポート』のサイトステータスはこのようにレポートされていました。

既にしっかりブラックリストに登録済みですね。

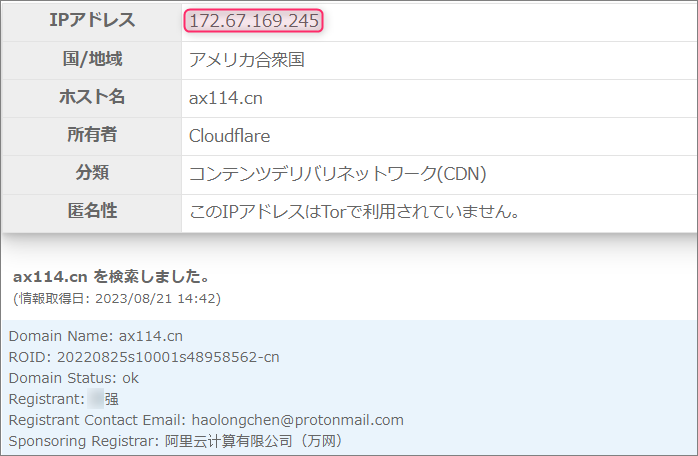

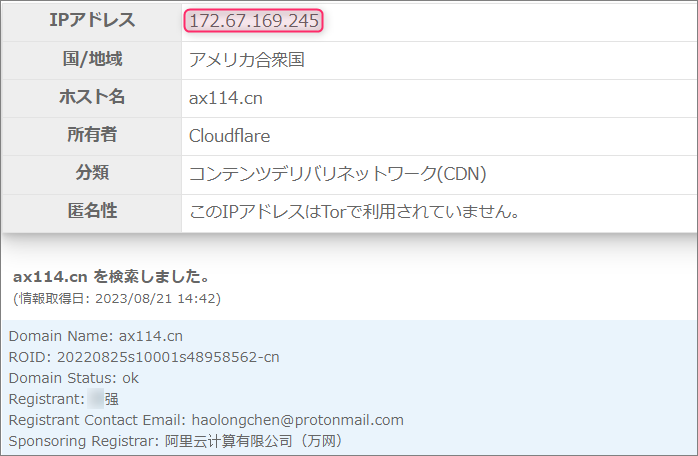

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは、またしても”ax114.cn”なんて中国のドメイン。

このドメインにまつわる情報を取得してみます。

やっぱり管理者はこの方。

あくまで管理者で、この方が詐欺に加担しているわけではないのであしからず… このドメインを割当てているIPアドレスは”172.67.169.245”

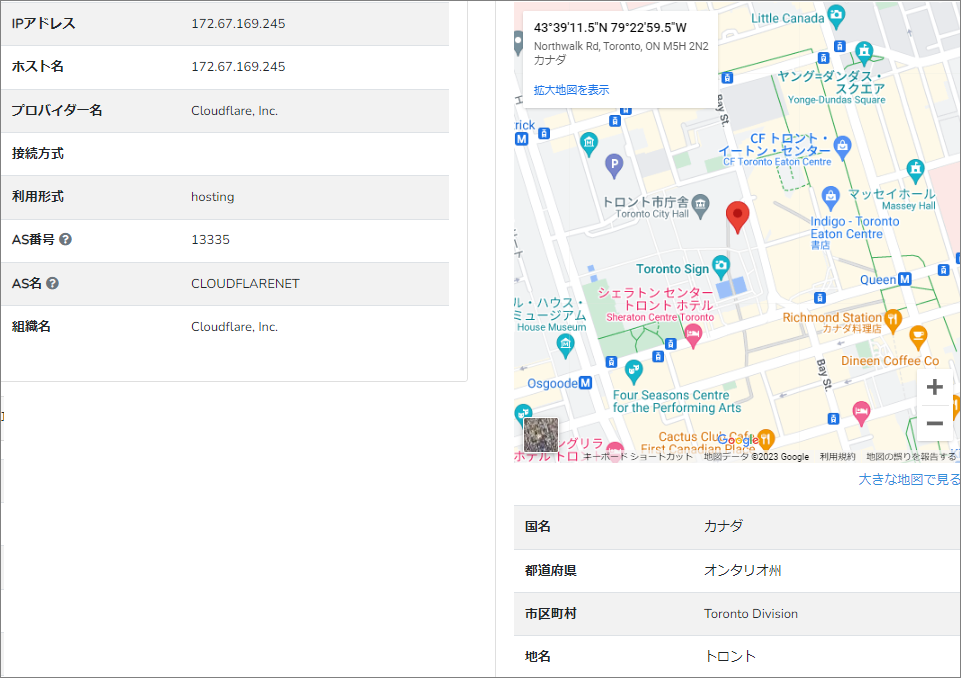

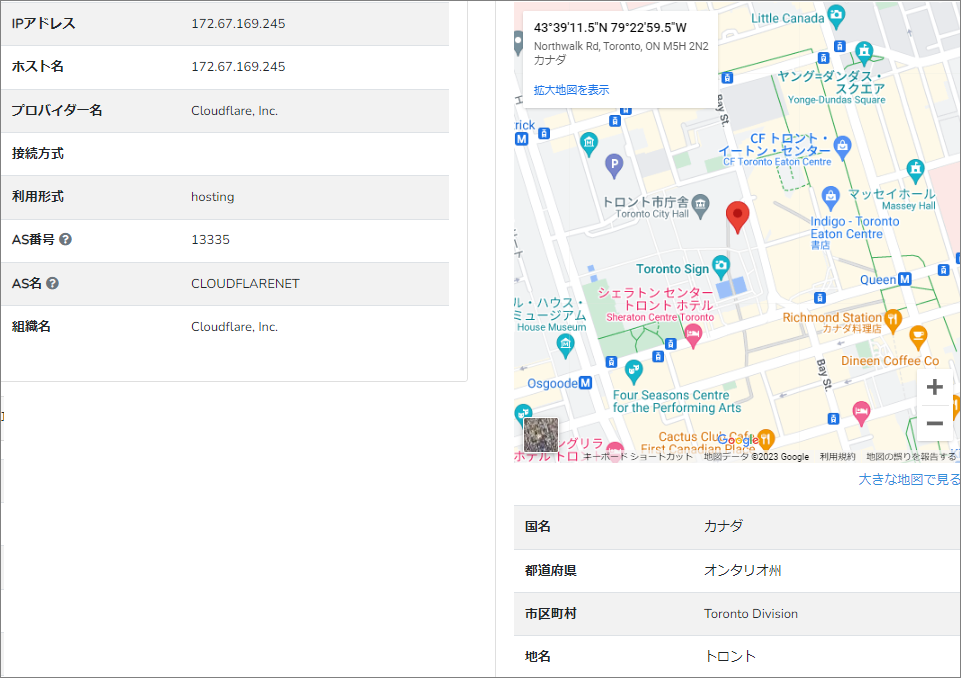

このIPアドレスを元にサイト運営に利用されているホスティングサービスとその割り当て地を確認してみます。

利用されているホスティングサービスは、アメリカの『Cloudflare』 こちらもIPアドレスを元にしているので、アバウトな位置であることをご承知いただいた上で

ご覧ください。

今度ピンが立てられたのは、カナダの『トロント市庁舎』付近。

この地図も良く見掛けますので、この辺りにはたくさんの詐欺サイトは構築されているようですね。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

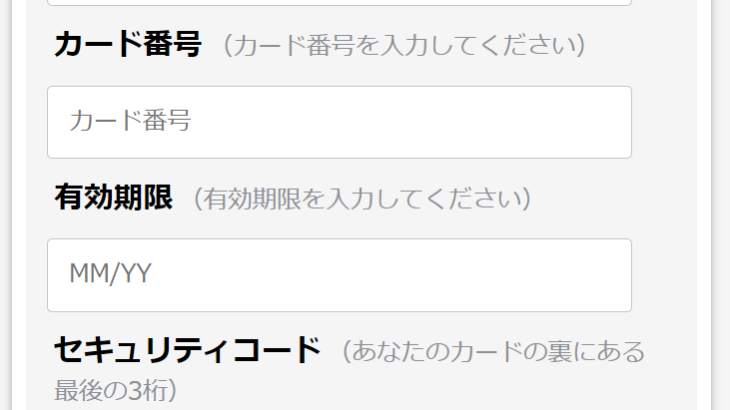

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

本物そっくりのログインページが開きました。

ここにIDとパスワードを入力してログインボタンを押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

まとめ三井住友カードを騙った詐欺メールは多いですね。

どうでしょう、Amazonの次くらいでしょうかね?

お気を付けください。(;^_^A 恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |