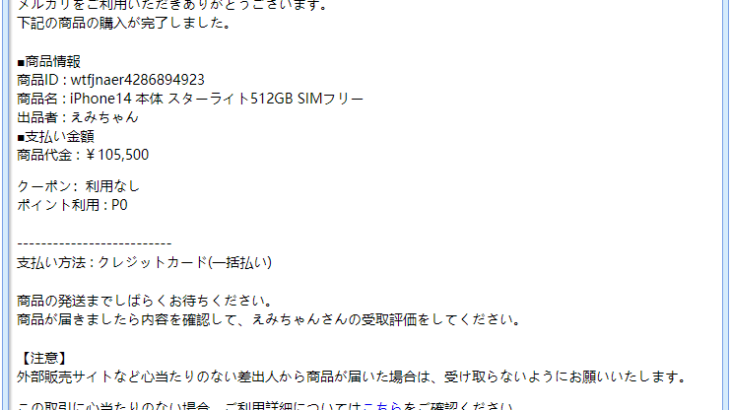

Amazonがリスク口座だってまたもやAmazonを騙った不思議ちゃんメールが届きました。

『~です』『~です』『~です』と「です」を連発するこのメールは、Amazonを装った

詐欺メールです。

口座が盗まれたようなことが書いてありますが、アカウントのことでしょうか?

Amazonは金融機関じゃないので『口座』と言う表現はおかしいですよね!

ツラツラと読み進めていくと、意味が伝わりにくい文章でとても読みにくく日本人が書いたものではない

雰囲気がプンプン。(;^_^A

更に『箇人情報』って…

普通『こじんじょうほう』を変換したら素直に『個人情報』と変換されると思うのですが

なぜこうなったのでしょうね? では、このメールを解体し詳しく見ていきましょう!

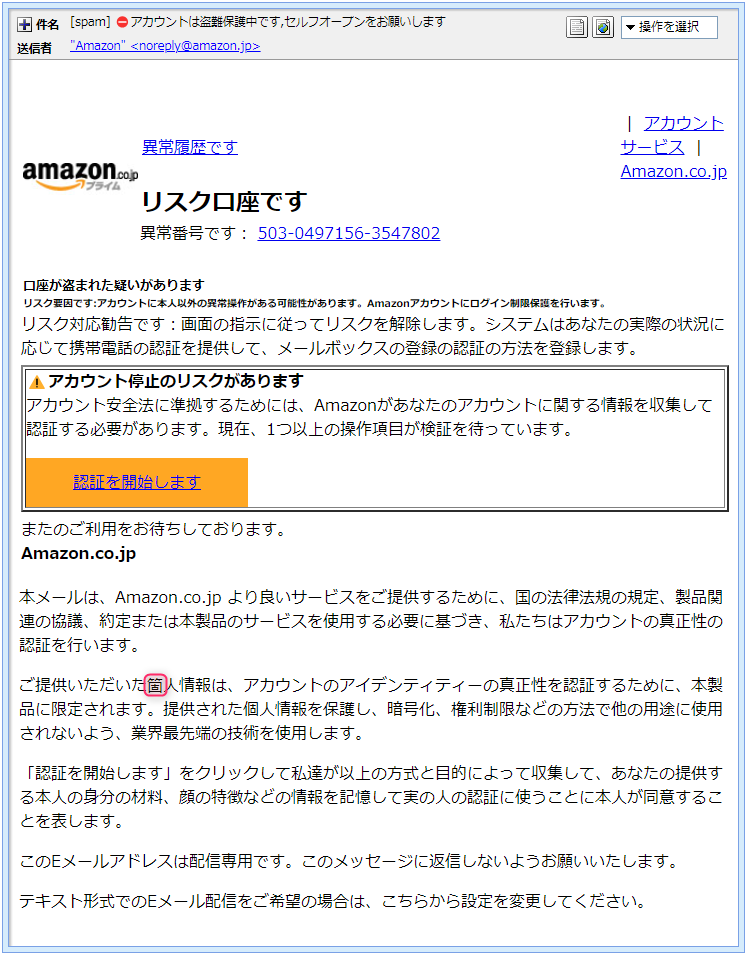

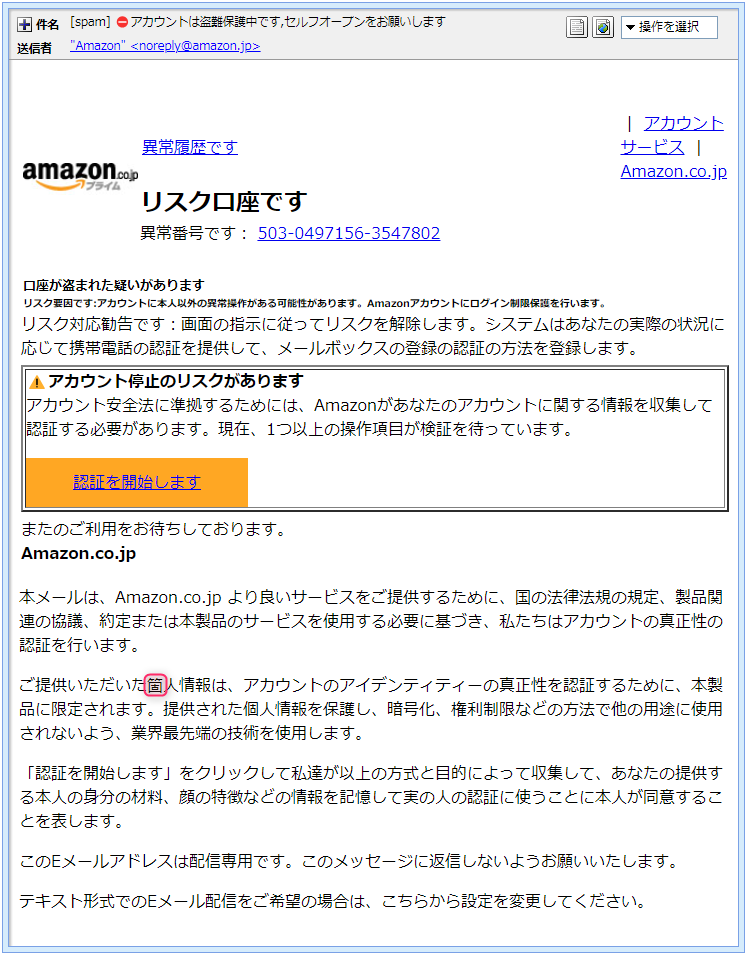

まずはプロパティーから見ていきましょう。 件名は『[spam] ⛔アカウントは盗難保護中です,セルフオープンをお願いします』

ご承知の通り件名欄は、差出人が書き込むものですからいくらでも適当に記入できます。

この件名には”[spam]”とスタンプが付けられているので迷惑メールの類です。

このスタンプはスパムスタンプと呼ばれるサーバーからの注意喚起で、これが付いている

ものは全て迷惑メールと判断されたもの。

うちのサーバーの場合注意喚起だけですが、例えばGoogleのGmailサーバーの場合だと

否応なしに『迷惑メール』フォルダーに勝手に保存されるような仕組みもあります。 『⛔』は環境依存文字で環境によっては見えなくなったり文字化けしたりする文字。

そんな文字をメールの件名に使うなんで非常識にもほどがあります。 差出人は

『”Amazon” <noreply@amazon.jp>』

皆さんはご存じでしょうか?

この差出人欄は完全に自己申告制で、誰でもウソが書けるフィールド。

ですから、ここは信用できない部分です。 ”amazon.jp”は、確かにAmazonさんが管理しているドメインですが、公式なものではありません。

皆さんに覚えておいてほしいのですが、日本Amazonの公式ドメインは”amazon.co.jp”です。

これ以外のドメインのメールは詐欺メールの可能性大です!

『中国 福建省 寧徳市』からのメールだったでは、このメールがフィッシング詐欺メールであることを立証していきましょうか!

まず、このメールのヘッダーソースにある”Received”を確認し調査してみます。

私が愛用のThunderbirdの場合、『表示(V)』⇒『メッセージのソース(O)』と進むと見られますよ。 | Received:『from widk (unknown [59.60.66.87])』 |

先に書いた通り”Received”に記載のIPアドレスは差出人が利用したメールサーバーのもの。

このIPアドレスが差出人のメールアドレスのドメインに割当てられているものと一致すれば

メールアドレスの偽装は無かったことが証明されますが、そうでない場合、特定電子メール法

違反となり処罰の対象とされます。 ※特定電子メール法違反

・個人の場合、1年以下の懲役または100万円以下の罰金

・法人の場合、行為者を罰する では、メールアドレスにあったドメイン”amazon.jp”が差出人本人のものなのかどうかを

調べてみます。

これがドメイン”amazon.jp”の登録情報です。

『[Registrant] Amazon, Inc.』とあるのでこのドメインはAmazon産が管理しています。

これによると”76.223.74.114”がこのドメインを割当てているIPアドレス。

本来このIPは”Received”のIP”59.60.66.87”と同じ数字の羅列になるはずですが、それが全く異なるので

このメールのドメインは”amazon.jp”ではありません。

これでアドレスの偽装は確定です! ”Received”は、このメールが通過してきた各受送信サーバーが自身で刻む

自局のホスト情報です。

記載されている末尾の数字は、そのサーバーのIPアドレスになり、これを紐解けば差出人の素性が

見えてきます。

このIPアドレスを元に危険性や送信に使われた回線情報とその割り当て地を確認してみます。

このIPアドレスを元に割り出した危険度は『脅威レベル:高』

その詳細は『サイバーアタックの攻撃元』表示とされています。 送信に利用されたのは、『Chinanet』と言う中国最大のプロバイダーです。 位置情報は、IPアドレスを元にしているので、かなりアバウトな位置であることを

ご承知いただいた上でご覧ください。 代表地点としてピンが立てられたのは、『中国 福建省 寧徳市』付近です。

このメールは、この付近に設置されたメールサーバーを介して私に届けられたようです。

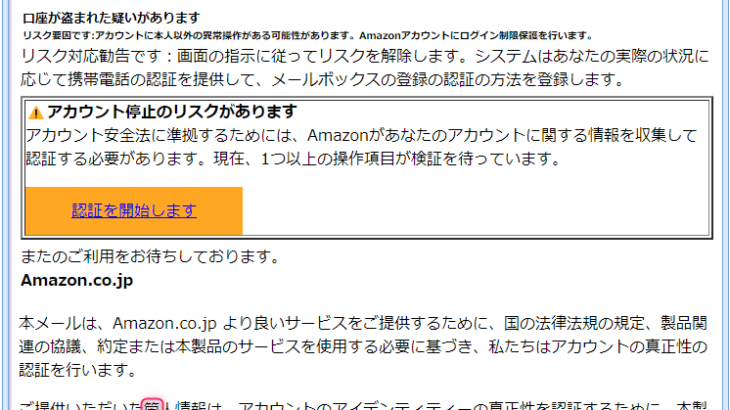

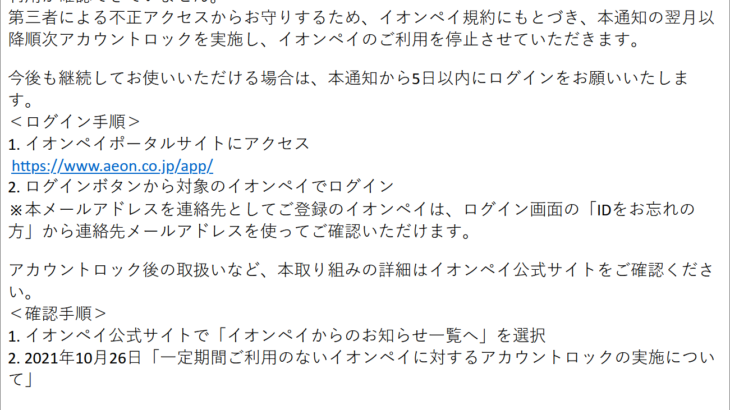

香港で稼働中のサイトはブロック中では引き続き本文。 異常履歴です | アカウントサービス | Amazon.co.jp

リスク口座です

異常番号です: 503-0497156-3547802口座が盗まれた疑いがあります

リスク要因です:アカウントに本人以外の異常操作がある可能性があります。Amazonアカウントにログイン制限保護を行います。

リスク対応勧告です:画面の指示に従ってリスクを解除します。システムはあなたの実際の状況に応じて携帯電話の認証を提供して、メールボックスの登録の認証の方法を登録します。

⚠️アカウント停止のリスクがあります

アカウント安全法に準拠するためには、Amazonがあなたのアカウントに関する情報を収集して認証する必要があります。現在、1つ以上の操作項目が検証を待っています。認証を開始します

またのご利用をお待ちしております。 |

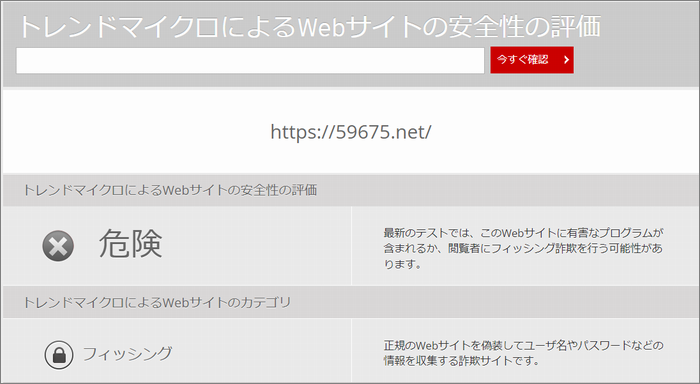

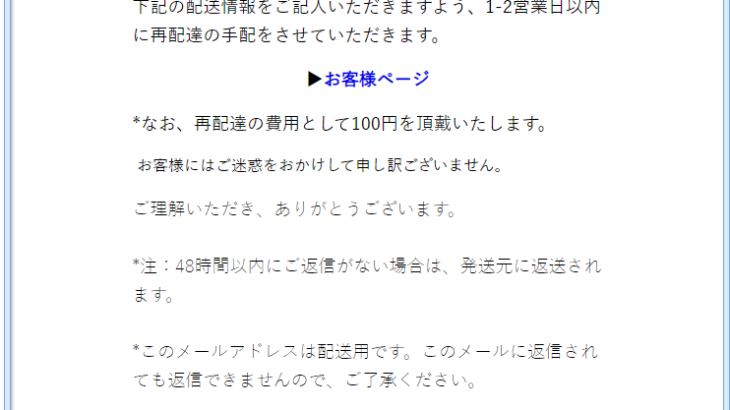

ほんと、読みにくい文章ですね。 このメールは詐欺メールですから詐欺サイトへのリンクが付けられています。

そのリンクは『認証を開始します』って書かれたところに付けられていて、

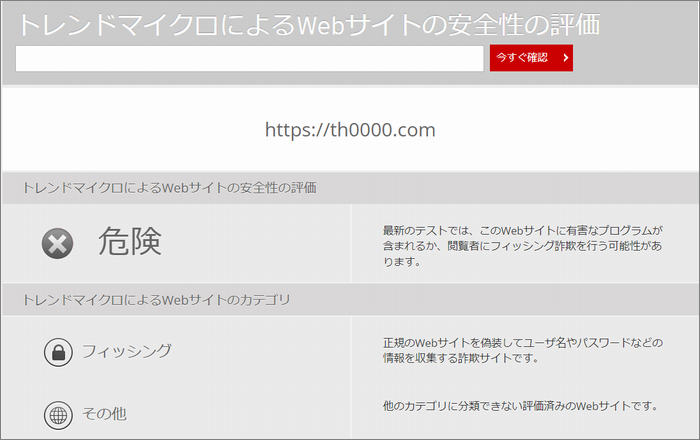

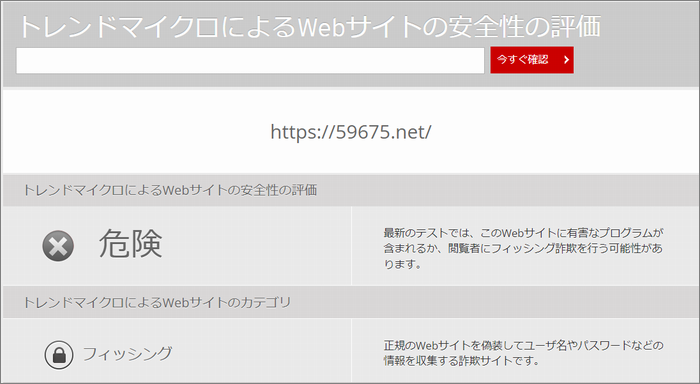

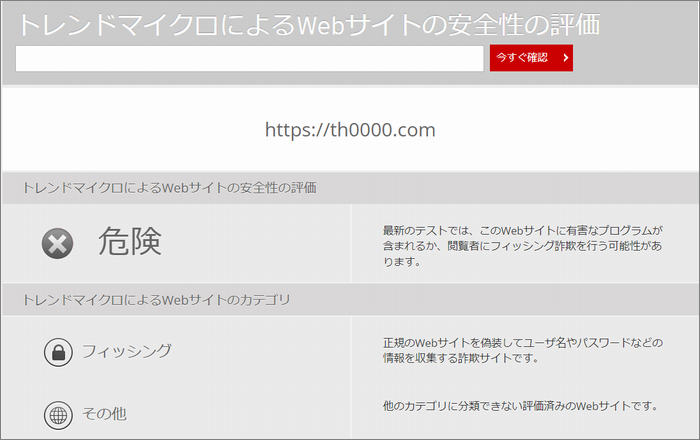

そのリンク先のURLとトレンドマイクロの『サイトセーフティーセンター』での

危険度評価がこちらです。

既にしっかりブラックリストに登録済みですね。

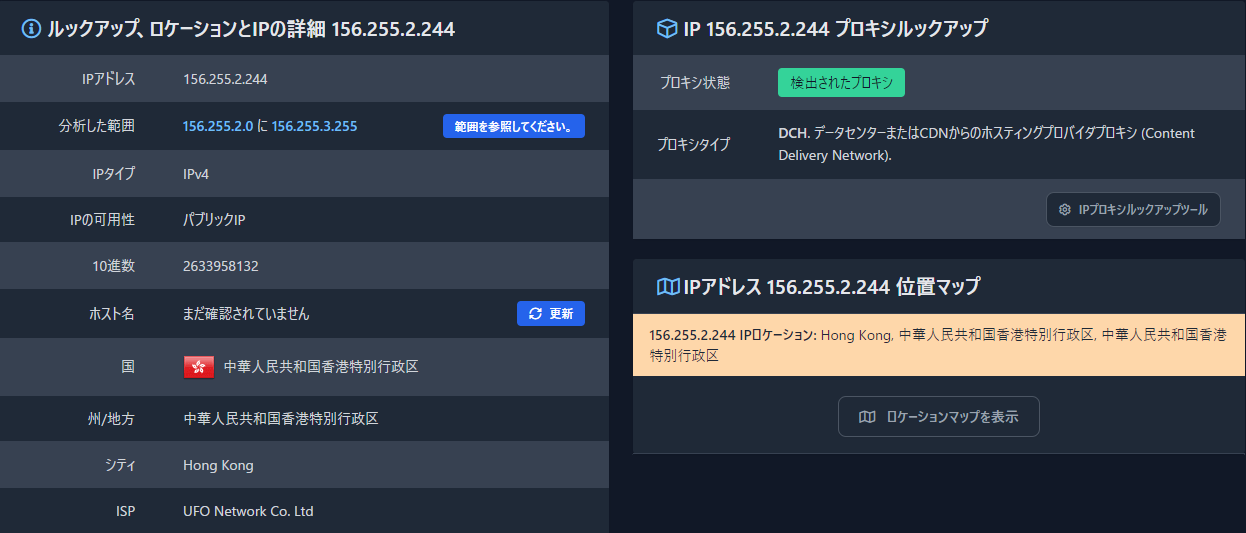

リンクへ移動してもサイトはブロックされるでしょう。 このURLで使われているドメインは”59675.net” このドメインにまつわる情報を取得してみます。

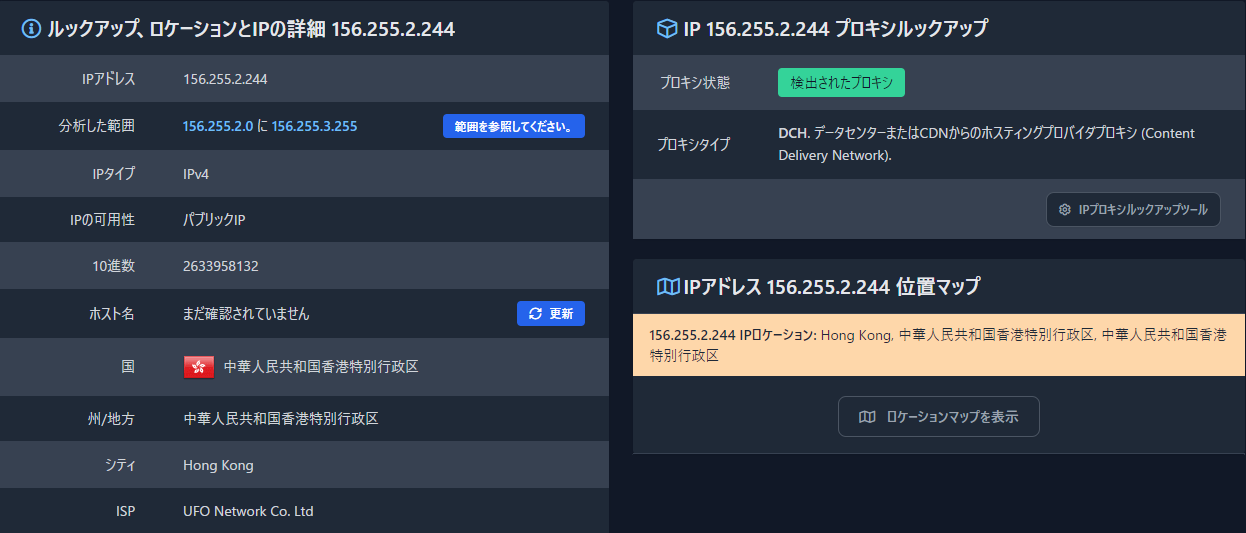

このドメインを割当てているIPアドレスは”156.255.2.244”

利用されているウェブサーバーは、香港にある『UFO Network Co Ltd』と言うホスティングサービス。

割り当て地も香港のようですね。 危険だと聞かされると余計に見に行きたくなるのが人間のサガ…(;^_^A

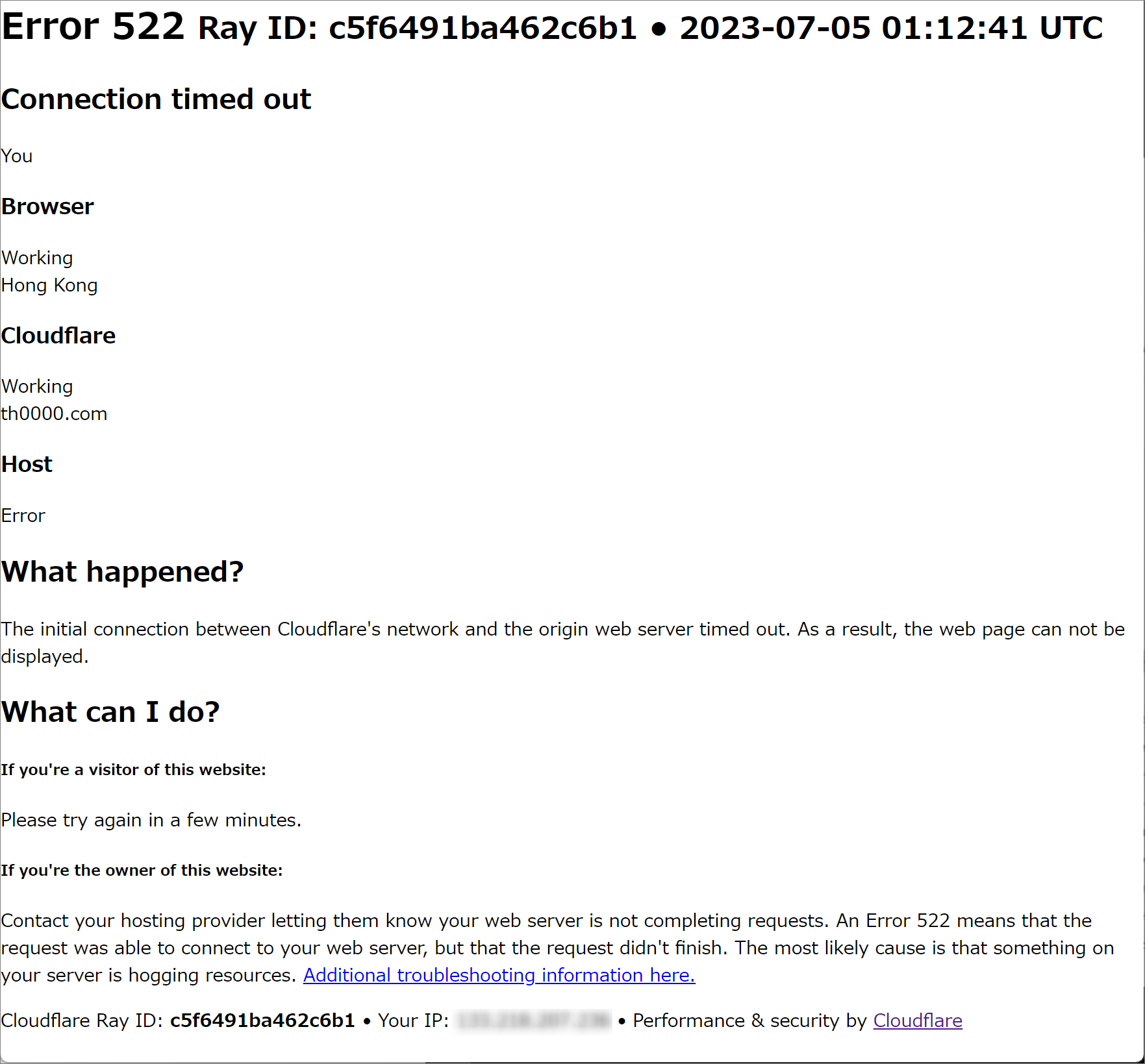

それを承知で、しっかりとセキュリティーの整った環境下で見に行ってみました。

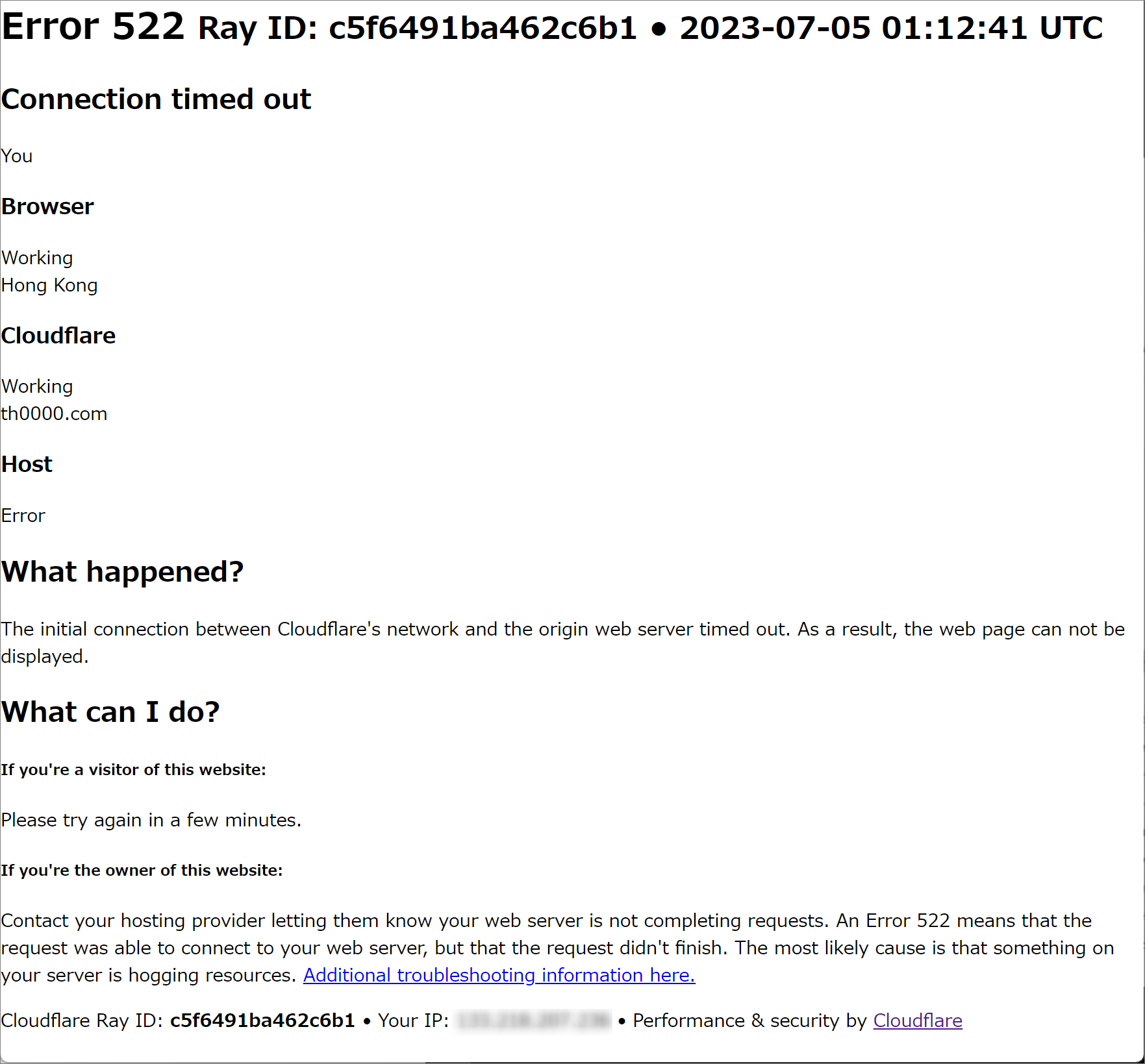

世界的に有名な中継プロバイダーである『Cloudflare』から危険なサイトのため

セキュリティ上のリスクがあるとして522と言うエラーが返されました。

いつの間にかURLのドメインが”59675.net”から”th0000.com”にリダイレクトされ切り替わったようです。 一応このドメインの危険性も『サイトセーフティーセンター』で確認しましたが危険度評価は

このように表示されました。

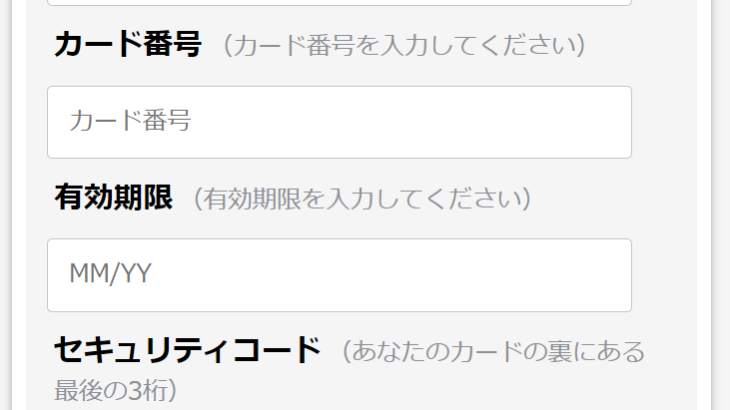

恐らくは本物そっくりのログインページが開き、そこにIDとパスワードを入力してログインボタンを

押してしまうと、その情報が詐欺師に流れてしまいます。

そして次に開いたページで個人情報を更新させると称しそれらの情報や、更にはカードの情報まで

詐取されることでしょう。

まとめ恐ろしいことに、今、こうしている間にも大量のフィッシング詐欺メールが発信されたくさんの

フィッシング詐欺サイトが作られ消滅していきます。

次から次に新種のメールが届くので常に意識して被害に遭わないようご注意ください。 いつものことながら、誤字・脱字・意味不明がありましたらお許しください(^-^; |